Zusammenfassung

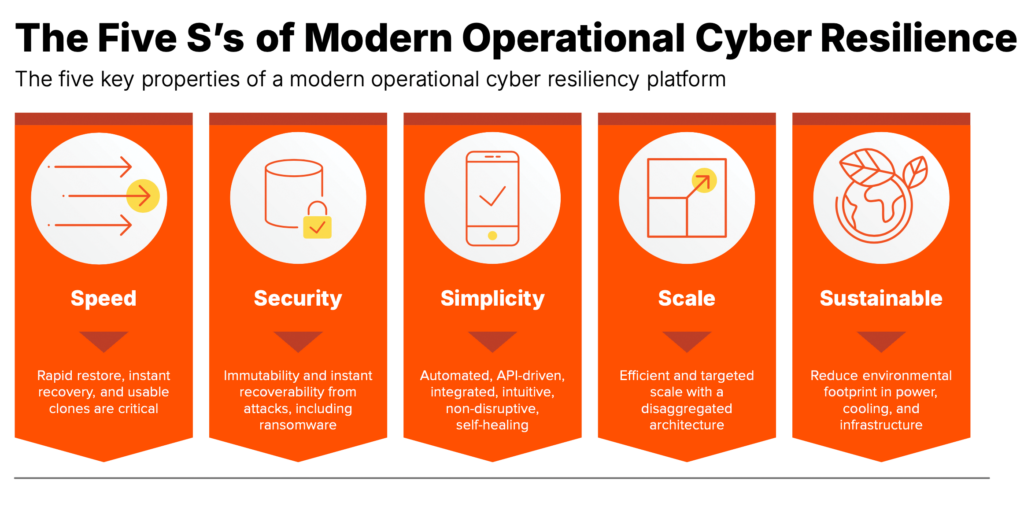

The five key pillars of a cyber resilient architecture are: Speed, Security, Simplicity, Scale, and Sustainability. With a data platform built on these principles, organizations can improve SLAs, reduce cost and complexity, and free up resources to drive innovation.

Cyber-Resilienz (auch bekannt als Geschäftskontinuität oder Disaster Recovery)) hat in den letzten 5 bis 10 Jahren eine tiefgreifende Wende vollzogen. Früher konzentrierte er sich auf Natur- und Betriebskatastrophen wie Wirbelstürme, Tornados oder gefährliche Verschüttungen auf Autobahnen.

Heute haben Ransomware, Phishing, steigende Energiekosten, Automatisierung mit AI und viele zusätzliche komprimierende Faktoren die Überlebensfähigkeit und Häufigkeit von Angriffen erhöht und gleichzeitig die Komplexität und die Zeit für deren Ausführung verringert. Diese böswilligen Angriffe erfordern zusätzliche Schritte im Wiederherstellungsprozess, die wir als Cyber Recovery definieren. Die Protokolle zur Reaktion auf Vorfälle dienen dazu, zu verstehen, wie sich der Angriff ereignet hat, und sicherzustellen, dass die Daten frei von Bedrohungen und/oder Schwachstellen sind, die ausgenutzt wurden.

Um diese sich ständig weiterentwickelnden Bedrohungen anzugehen, benötigen Unternehmen eine Datenplattform der nächsten Generation, die auf schnellem Flash basiert und auf fünf wichtigen Säulen basiert: Geschwindigkeit, Sicherheit, Einfachheit, Skalierung und Nachhaltigkeit.

Diese Grundsätze stellen die Verfügbarkeit kritischer Anwendungsdaten sicher, sodass das Unternehmen den Betrieb nach natürlichen oder böswilligen Vorfällen schnell wieder aufnehmen kann. Sie bieten eine sichere, belastbare Datengrundlage, mit der Sie zuverlässige Anwendungen und Services, , Cybersicherheit und sogar Compliance-Ergebnisse liefern können.

Sehen wir uns an, wie jede Anwendung zutrifft:

Grundsatz 1: Schnelligkeit

„Geschwindigkeit ist die Essenz des Krieges. Nutzen Sie die Unvorbereitung des Feindes.“

– Sun Tzu, „The Art of War“, Kapitel XI

Sind die Angreifer darauf vorbereitet, wie schnell und vollständig Sie reagieren können? Beim Geschwindigkeitsprinzip geht es darum, einen Anwendungs-Stack wiederherzustellen und Services für Ihre Benutzer wiederherzustellen.

Wenn Sie Anwendungen und Umgebungen von einem bekannten guten Zeitpunkt an in Minuten oder sogar Stunden gemessen schnell wieder online wiederherstellen können, warum müssten Sie dann jemals ein Lösegeld zahlen? Dieser Bedarf ist nicht nur finanziell, sondern auch häufiger aufsichtsrechtlicher Natur, wobei Anforderungen wie DORA diese Zeitpläne vorantreiben. Zwei Stunden für operative Zahlungssysteme sind aggressiv, aber mit der richtigen Auswahl an Technologie und Orchestrierung machbar.

In diesem Fall wurden die Anwendungen und Daten eines Kunden von Pure Storage durch Ransomware verschlüsselt und die Wiederherstellung aus dem Backup war die einzige verfügbare Option. Zu diesem Zeitpunkt hatte er keine der Resilienzfunktionen von Pure implementiert. Sie begannen, die Daten von einer weit verbreiteten festplattenbasierten, speziell entwickelten Backup-Appliance (PBBA) wiederherzustellen, in der Hoffnung, dass die mechanischen Komponenten nicht auskamen oder ausfielen. Nach 10 Tagen wurden etwa 10 % der Umgebung wiederhergestellt – und keine kritischen Anwendungen. Für sie war der Neuaufbau von Grund auf schneller als die eigentliche Fortsetzung der Wiederherstellung.

Der Kunde hat eine Architektur implementiert, die auf den 5Ss basiert, mit zwei wichtigen Innovationen, die von Pure Storage ermöglicht werden: einem mehrschichtigen Ansatz zur Anwendungswiederherstellung mit SafeMode™ Snapshots und einer schnellen Wiederherstellung mit einem unserer Datenschutzpartner. Dies ermöglicht es ihnen, eine vollständige Wiederherstellung des Rechenzentrums vierteljährlich in etwa drei Stunden zu testen und zu validieren. Als sie ein zweites Mal angegriffen wurden, konnten sie ihre Tier-0-Anwendungen innerhalb von etwa 15 Minuten wieder in Betrieb nehmen – 15 Minuten, um eine „gute Kopie“ der von Pure Storage bereitgestellten Daten wiederherzustellen.

Grundsatz 2: Sicherheit

– George Washington

„… beleidigende Vorgänge sind oft der sicherste, wenn nicht sogar der einzige … Mittel der Verteidigung.“

Eine gute Verteidigung hilft Ihnen, in die beste Position zu kommen, um erfolgreich auf einen Angriff zu reagieren. Sie möchten, dass der Angreifer den Anreiz zum Angriff verliert, indem er die Kosten eines Angriffs erhöht und dadurch jeden finanziellen, politischen oder sozialen Gewinn aus den Bemühungen exponentiell reduziert. Sie möchten, dass sie früh im Angriff aufgeben und weitermachen.

Wir können in Zusammenarbeit mit Sicherheitsanwendungen und XDR-/EDR-Systemen beschleunigen und Maßnahmen ergreifen. Wichtig ist, dass eines unserer Hauptziele die Sicherheit und Wiederherstellbarkeit Ihrer Daten und der Anwendungen ist, die eine gezielte Nutzung dieser Daten ermöglichen. Ein defensiver Sicherheitsfußabdruck muss sich in drei Schlüsselbereichen befassen:

- Perimetererkennung: Die erste defensive Barriere, die am Netzwerkrand auftritt. Firewalls, Intrusion Detection, VPN und Zugriffskontrollen wie Multi-Faktor-Authentifizierung sind alle Best Practices, die eingesetzt werden sollten. Dies trägt dazu bei, den Explosionsradius eines Angriffs zu verringern, indem Anwendungen in einem Netzwerk und auf Protokollebene isoliert werden, was die Schwierigkeit erhöht, weiter in Ihr Netzwerk und Ihre Anwendungen zu gelangen.

- Verarbeitungserkennung: Diese zweite Verteidigungsebene ermöglicht es Ihnen, das Verhalten von Anwendungsverbrauchern bei ihrem Auftreten zu bewerten. „Verhält sich dieser Prozess richtig?“ „Hat sich dieses Benutzerverhalten oder Interaktionsprofil geändert?“ Diese Fragen werden von SIEM-Klassensystemen gestellt, um festzustellen, ob ein Angriff durchgeführt wird.

- Persistenzerkennung: Dies führt zu Funktionen zur Bewertung von Daten in Storage-Systemen auf aktive oder latente Bedrohungen und bietet die Möglichkeit, bekannte Kopien Ihrer Daten nahezu sofort wiederherzustellen.

Auf der Persistenzebene müssen Infrastruktursysteme zwei funktionale Definitionen erfüllen: Unlöschbarkeit und Unveränderbarkeit. Diese Eigenschaften stellen sicher, dass ein privilegierter Angreifer weder die Sicherheitslage des Systems ändern noch Daten im System löschen kann, ohne dass vordefinierte Aufbewahrungsfristen abgeschlossen und manuelle Außerband-Autorisierungsprozesse durchgeführt werden. Bei Pure Storage nennen wir diese Unlöschbarkeits-Durchsetzungsebene SafeMode, die auf unserer Unveränderlichkeitsschicht, Volume-Snapshots, aufbaut und eine unveränderliche zeitgenaue Darstellung Ihrer Daten bietet.

Grundsatz 3: Einfachheit

„Wir haben versucht, etwas viel ganzheitlicher und einfacher zu machen. Wenn Sie zum ersten Mal versuchen, ein Problem zu lösen, sind die ersten Lösungen, die Sie finden, sehr komplex, und die meisten Menschen hören dort auf. Aber wenn Sie weitermachen, können Sie oft zu sehr eleganten und einfachen Lösungen kommen. Die meisten Menschen investieren einfach nicht die Zeit oder Energie, um dorthin zu gelangen.“

– Steve Jobs, Interview in der „Newsweek“, 14. Oktober 2006

Dieses Mantra machte die „iDevices“ von Apple so erfolgreich. Leider ist Einfachheit sehr schwer zu bewältigen. Einfachheit im Kern ermöglicht es Teams, sich auf das zu konzentrieren, was innovativ und wichtig für ein Unternehmen ist. Teams, die durch Warnungen und falsche Positivmeldungen überfordert sind, Schwierigkeiten haben, unterschiedliche Systeme zu sichern und moderne Sicherheitstools, die technischen Schulden herkömmlicher Architekturen oder die alltäglichen und sich wiederholenden Aufgaben schlecht aufgebauter Systeme einzusetzen, lenken allesamt davon ab, was das Unternehmen wirklich erreichen möchte.

Was wäre, wenn ein System einfach zu implementieren wäre? Einfach zu bedienen? Selbstheilend? Erforderte kein Low-Level-Management von LUNs? Könnten bekannte gute Kopien von Daten oder besser noch, welche Daten wurden kompromittiert? Würden Automatisierungsworkflows ausgelöst, um Anwendungen und Services zu schützen, wenn ein Angriff erkannt wird?

Dies würde sicherlich zu mehr verfügbaren Anwendungen und weniger kritischen Vorfällen führen. Stellen Sie sich vor, was Sie mit dieser Veränderung bei Denkweise und Technologie aufbauen können.

Grundsatz 4: Maßstab

„Die Entwicklung ist der Magie, die in der Welt existiert, am nächsten.“

– Elon Musk

Eine der schwierigsten technischen Herausforderungen ist die Skalierung. Wenn eine Umgebung auf eine feste Menge an Ressourcen beschränkt ist, ist die Optimierung relativ einfach. Workloads, Verbrauch und Auslastung könnten gebunden sein, wodurch das Serviceniveau sichergestellt wird. Die heutigen Internetsysteme haben ein neues Paradigma geschaffen. Wir müssen neue Techniken erlernen, über alte Antworten hinauswachsen und Innovationen auf eine Weise entwickeln, die wir bisher nicht in Betracht gezogen hatten.

Die Wirkungsskala von Anwendungen und Daten ist eine Kombination aus Innovationen auf Protokollebene, Netzwerkebene, Metadaten und Storage-Persistenzebene. Ich verwende „Storage Persistenz Layer“, da der herkömmliche Begriff und die Konzepte für das Dateisystem nicht mehr so skalierbar und leistungsfähig sind. Neue Innovationen in diesem Bereich ziehen solche Konzepte von der Protokollebene ab und nutzen neuere Techniken wie Key-Value-Stores, um Skalierbarkeit und Langlebigkeit sicherzustellen.

Netzwerkskalierung ist ein erhebliches Problem für das Rechenzentrum. Jeder bereitgestellte Port bringt die erforderlichen Kapital-, Betriebs- und Rohdaten für Rechenzentren wie Strom, Kühlung und Rack-Platz mit sich. Eine Möglichkeit, dies zu verbessern, besteht darin, sicherzustellen, dass Daten-Storage und Netzwerkports unabhängig voneinander skaliert werden. Durch die Disaggregierung dieser Komponenten wird sichergestellt, dass sich das Storage-Wachstum auf mehr Kapazität, Transaktionen und Durchsatz konzentrieren kann – und nicht auf höhere Infrastrukturkosten.

Eine große Bank in den USA erfüllte ihren SLA für die Wiederherstellung nach dem Backup nicht. Das aktuelle System verbrauchte mehr als 700 10Gb-Netzwerkports und konnte keinen zeitnahen Wiederherstellungsdurchsatz liefern. Pure Storage lieferte mit einem unserer Cyber-Resilienz-Partner eine Lösung, die die Anzahl der Netzwerk-Ports auf unter 100 10Gb-Netzwerkports senkte und die Wiederherstellungs-SLAs erheblich übertraf. Die Bank hat Grundfläche, Infrastrukturkosten und Rechenzentrumskosten eingespart und das System inzwischen mehrmals erweitert.

Die heutige Netzwerkbandbreite kann neue Funktionen ermöglichen – für Plattformen, die damit umgehen können. Sie erfordert ein Architekturmodell, das den willkürlichen Umfang des Systems berücksichtigt: Storage-, Rechen- und Netzwerkressourcen.

Protokolle und APIs sind auch in dieser disaggregierten Architektur wichtig. Resiliente Anwendungen sollten sich einfach mit einem Endpunkt verbinden (z. B. eine URL für S3-Protokoll-Cloud-Storage-Verbraucher), und der Service gleicht automatisch Verbindungen über jede verfügbare Rechen-, Netzwerk- und Storage-Ressource aus. Keine spezielle Konfiguration oder spezielle Techniken – es ist Evergreen, weil es einfach funktioniert, und Sie müssen nie Daten migrieren oder einen Ausfall erneut hinnehmen, was die Grenzen von Skalierbarkeit und Serviceverfügbarkeit erhöht.

Grundsatz 5: Nachhaltigkeit

– Patrick Dixon, „zukunftsorientiert“

„Der Schlüssel zum Verständnis der Zukunft ist ein Wort: Nachhaltigkeit“

Nachhaltigkeit bezieht sich zusammen auf die Summe der Ressourcen, die für den Betrieb und die Wartung eines Systems erforderlich sind: Strom- und Kühlungskosten, Betriebsaufwand oder die für eine bestimmte Aufgabe erforderlichen Komponenten. Die Reduzierung von Ressourcen verbessert direkt die Nachhaltigkeit von Systemen und Lösungen. Mit steigenden Energiekosten bedeutet Resilienz, Ressourcenbeschränkungen mit Effizienz der nächsten Generation immer einen Schritt voraus zu sein.

In diesem Artikel „How Modern Storage Can Offset Power Utilization in the Data Center“ erfahren wir, wie unsere speziell entwickelten DirectFlash®-Module enorme Energie-, Platz- und damit verbundene Kühlungskosten einsparen. Es sind nicht nur die Storage-Kosten und die Performance betroffen, sondern auch alle mit der Infrastruktur verbundenen Betriebskosten.

Ich habe gesehen, wie Kunden dies nutzen, um die Wirtschaftlichkeit von Rechenzentren bei neuen kritischen Projekten praktikabel zu machen. Ein konsolidiertes Rack mit 34 Racks in 4 Racks, eine Reduzierung von 88 % bei Racks, Infrastruktur und allen zugehörigen Dienstprogrammen! Ein Videoanbieter im Multiexabyte-Bereich geht davon aus, dass er so viel Strom spart, dass er in allen Rechenzentren Megawatt erreichen kann und gleichzeitig die Anforderungen an den Netzwerk-Port und die Infrastruktur um ein Vielfaches senkt. Diese setzen Kosten und Ressourcen frei, um eine bessere Kundenerfahrung zu bieten und gleichzeitig sicherzustellen, dass Ressourcen für kritische Innovationen der nächsten Generation verfügbar sind.

Die Pure Storage-Plattform wirkt sich auch auf die Nachhaltigkeit der Mitarbeiter aus. Nach der Implementierung einer Cyber-widerstandsfähigen Architektur, die auf den 5S basiert, gaben die Mitarbeiter des Unternehmens, die zuvor in Grundsatz 1 erwähnt wurden, an, dass sie ohne dieses Maß an Fähigkeit zur Wiederherstellung von Anwendungen nirgendwo arbeiten werden. Mit Evergreen ist das Risiko, das durch Komplettaustausche und Datenmigrationen entsteht, eine Aufgabe der Vergangenheit, ebenso wie Meetings zur Änderungskontrolle, Migrationsplanung, geplante Anwendungsausfälle, Teileaustausch und andere betriebliche Bemühungen.

Fazit

„Es ist sehr zufrieden, gute Tools für andere Menschen zu entwickeln.“

– Freeman Dyson, „Universum stören“

Die 5S sind wichtige Eigenschaften, die es Ihnen bei der Anwendung auf Cyber-Resilence-Architekturen ermöglichen, Ihren Kunden einen besseren Service und eine bessere Erfahrung zu bieten. Es verbessert SLAs erheblich, senkt Kosten und Komplexität und setzt Ressourcen frei, um das nächste große Projekt zu bewältigen.

Wenden Sie sich an Ihr Pure Storage-Team und bitten Sie um ein Gespräch mit einem Cyber-Resilienz-Spezialisten, um zu erfahren, wie Ihnen die 5S-Prinzipien helfen werden.

White Paper, 7 pages

Learn What’s Helping CISOs Sleep Better at Night

And how you can too.

Drive Innovation

Leverage a simple, reliable, agile, and efficient platform that grows with you, forever.