Resumen

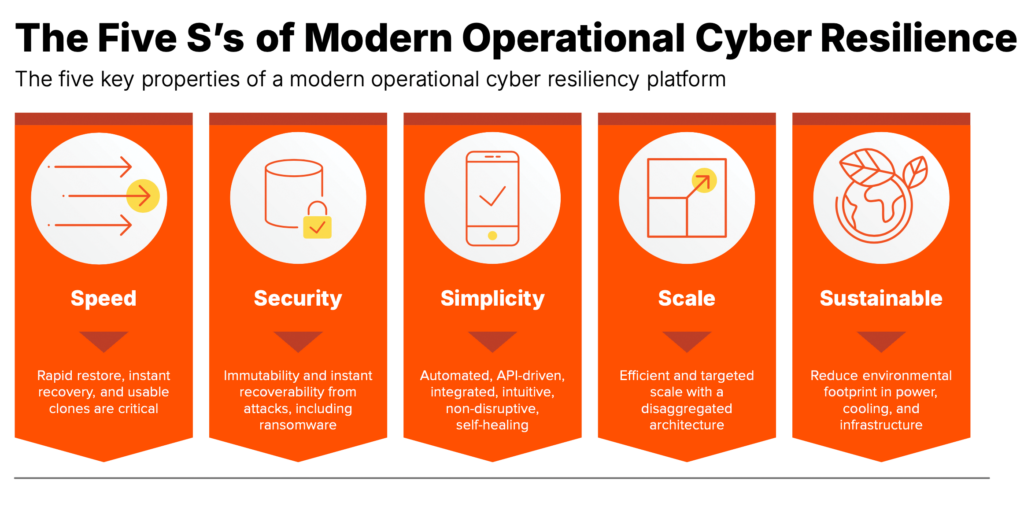

The five key pillars of a cyber resilient architecture are: Speed, Security, Simplicity, Scale, and Sustainability. With a data platform built on these principles, organizations can improve SLAs, reduce cost and complexity, and free up resources to drive innovation.

La ciberresiliencia (es decir, la continuidad operativa o la recuperación tras desastres) ha tenido un gran cambio en los últimos 5-10 años. Anteriormente, se centraba en desastres naturales y operativos, como huracanes, tornados o derrames peligrosos en autopistas.

Actualmente, el ransomware, el phishing, el aumento de los costes energéticos, la automatización con IA y muchos factores compuestos adicionales han aumentado la viabilidad y la frecuencia de los ataques, al tiempo que han reducido la complejidad y el tiempo de ejecución. Estos ataques maliciosos requieren pasos adicionales en el proceso de recuperación, que definimos como ciberrecuperación. Los protocolos de respuesta a incidentes están ahí para entender cómo se produjo el ataque y garantizar que los datos están libres o limpios de amenazas y/o vulnerabilidades que se aprovecharon.

Para ayudar a hacer frente a estas amenazas en constante evolución, las organizaciones necesitan una plataforma de datos de última generación, basada en el flash rápido y basada en cinco pilares clave: Velocidad, Seguridad, Simplicidad, Escalamiento y Sostenibilidad.

Estos principios garantizan la disponibilidad de los datos críticos de las aplicaciones, para que la organización pueda reanudar rápidamente las operaciones de los incidentes naturales o maliciosos. Proporcionan una base de datos segura y resiliente para ayudarle a proporcionar aplicaciones y servicios fiables, ciberseguridad e incluso resultados de cumplimiento normativo.

Veamos cómo se aplica cada uno de ellos:

Principio 1: Velocidad

“La velocidad es la esencia de la guerra. Aproveche la falta de preparación del enemigo”.

– Sun Tzu, “El arte de la guerra”, Capítulo XI

¿Los atacantes están preparados para lo rápido y completo que puede responder? El principio de velocidad consiste en recuperar una pila de aplicaciones y restaurar los servicios a sus usuarios.

Cuando puede restaurar rápidamente aplicaciones y entornos en línea, desde un buen momento conocido, en tiempos medidos en minutos o incluso horas, ¿por qué tendría que pagar un rescate? Esta necesidad no es solo financiera, sino que también suele ser regulatoria, con requisitos como DORA que impulsan estos plazos. Dos horas para los sistemas de pago operativos son agresivos, pero viables con las opciones adecuadas de tecnología y orquestación.

Por ejemplo, las aplicaciones y los datos de un cliente de Pure Storage estaban cifrados por ransomware y la restauración a partir de las copias de seguridad era la única opción disponible; en este momento, no habían implementado ninguna de las capacidades de resiliencia de Pure. Empezaron a restaurar los datos desde un dispositivo de copia de seguridad creado expresamente (PBBA) basado en discos y ampliamente desplegado, con la esperanza de que los componentes mecánicos no se rompieran ni se quemaran. Después de 10 días, aproximadamente el 10% del entorno se recuperó —y no se usaron aplicaciones críticas—. Para ellos, la reconstrucción desde cero fue más rápida que continuar con la restauración.

El cliente implementó una arquitectura basada en las 5S, con dos innovaciones clave habilitadas por Pure Storage: un enfoque por capas de la recuperación de las aplicaciones usando las copias instantáneas SafeMode™ y una recuperación rápida con uno de nuestros socios de protección de datos. Esto les permite probar y validar una recuperación completa del centro de datos, trimestralmente, en unas tres horas. Cuando fueron atacados por segunda vez, pudieron volver a poner en línea sus aplicaciones de Tier-0 en unos 15 minutos —15 minutos— para recuperarse y obtener una “copia buena” de los datos, que Pure Storage entregó.

Principio 2: Seguridad

– George Washington

«…las operaciones ofensivas, muchas veces, son los medios de defensa más seguros, si no los únicos».

Una buena defensa le ayuda a estar en la mejor posición para responder con éxito a un ataque. Quiere que el atacante pierda el incentivo de atacar aumentando el coste de un ataque, reduciendo exponencialmente cualquier ganancia monetaria, política o social derivada del esfuerzo. Quiere que se rindan y avancen al principio del ataque.

Podemos acelerar y actuar en colaboración con las aplicaciones de seguridad y los sistemas XDR/EDR. Es importante destacar que uno de nuestros objetivos principales es la seguridad y la recuperabilidad de sus datos y de las aplicaciones que permiten que se utilicen de manera intencionada. Una huella de seguridad defensiva debe ocupar tres áreas clave:

- Detección perimetral: La primera barrera defensiva que se produce en el borde de la red. Los cortafuegos, la detección de intrusiones, la VPN y los controles de acceso, como la autenticación multifactor, son las mejores prácticas que hay que emplear. Esto ayuda a reducir el radio de explosión de un ataque al aislar las aplicaciones en una red y a nivel de protocolo, lo que aumenta la dificultad de llegar más lejos a su red y aplicaciones.

- Detección de procesamiento: Esta segunda capa de defensa le permite evaluar el comportamiento de los consumidores de aplicaciones a medida que se produce. “¿Se comporta correctamente este proceso?” “¿Ha cambiado este comportamiento de usuario o perfil de interacción?” Los sistemas de clase SIEM hacen estas preguntas para determinar si hay un ataque en curso.

- Detección de la persistencia: Esto introduce capacidades para evaluar los datos en los sistemas de almacenamiento en busca de amenazas activas o latentes, así como para proporcionar la capacidad de restaurar copias conocidas de sus datos, casi al instante.

En la capa de persistencia, los sistemas de infraestructura deben cumplir dos definiciones funcionales: indelebilidad e inmutabilidad. Estas propiedades garantizan que un atacante privilegiado no pueda cambiar la posición de seguridad del sistema ni eliminar los datos del sistema, sin que se completen periodos de retención predefinidos y sin que se realicen procesos manuales de autorización fuera de banda. En Pure Storage, llamamos a esta capa de imposibilidad de aplicación SafeMode, que se basa en nuestra capa de inmutabilidad, las copias instantáneas de volumen, proporcionando una representación puntual incambiable de sus datos.

Principio 3: Sencillez

“Intentamos hacer que algo fuera mucho más holístico y sencillo. Cuando empieza a tratar de resolver un problema, las primeras soluciones que se le ocurren son muy complejas y la mayoría de las personas se detienen allí. Pero si sigue adelante… muchas veces puede llegar a unas soluciones muy elegantes y sencillas. La mayoría de las personas simplemente no dedican tiempo o energía para llegar allí”.

– Steve Jobs, Entrevista en “Newsweek”, 14 de octubre de 2006

Este mantra es lo que hizo que los “iDevices” de Apple tuvieran tanto éxito. Lamentablemente, la simplicidad es muy difícil de lograr. La simplicidad en esencia permite que los equipos se centren en lo que es innovador e importante para una empresa. Los equipos abrumados por las alertas y los falsos positivos, que luchan por proteger los sistemas dispares y aplicar herramientas de seguridad modernas, la deuda técnica de las arquitecturas tradicionales o las tareas mundanas y repetitivas de los sistemas mal construidos, se distraen de lo que la empresa realmente intenta lograr.

¿Y si un sistema fuera fácil de desplegar? ¿Es fácil de usar? ¿La recuperación automática? ¿No requirió una gestión de bajo nivel de los LUN? ¿Podría identificar buenas copias conocidas de los datos o, mejor aún, qué datos se han visto comprometidos? ¿Activaría los flujos de trabajo de automatización para proteger las aplicaciones y los servicios cuando se detecta un ataque?

Sin duda, esto daría como resultado más aplicaciones disponibles y menos incidentes críticos. Imagine lo que puede desarrollar con este cambio de mentalidad y tecnología.

Principio 4: la escalabilidad

“La ingeniería es lo más cercano a la magia que existe en el mundo”.

– Elon Musk

Uno de los retos de ingeniería más difíciles de abordar es la escala. Cuando un entorno está limitado a una cantidad fija de recursos, la optimización es relativamente sencilla. Las cargas de trabajo, el consumo y el uso pueden estar vinculados, lo que garantiza los niveles de servicio. Los sistemas a escala de Internet actuales han creado un nuevo paradigma. Tenemos que aprender nuevas técnicas, crecer más allá de las respuestas antiguas e innovar de maneras que no habíamos considerado anteriormente.

El efecto de la escala de las aplicaciones y los datos es una combinación de innovación en la capa de protocolo, la capa de red, la capa de metadatos y la capa de persistencia del almacenamiento. Utilizo la “capa de persistencia de almacenamiento” porque el término y los conceptos tradicionales del “sistema de archivos” ya no son lo escalables y eficientes que se crean los sistemas. Las nuevas innovaciones en este ámbito abstraen dichos conceptos de la capa del protocolo y utilizan técnicas más nuevas, como los almacenes de valor clave, para garantizar la escalabilidad y la durabilidad.

La escala de red es un problema importante para el centro de datos. Cada puerto aprovisionado trae consigo los costes de capital, operativos y brutos del centro de datos, como la energía, la refrigeración y el espacio en bastidor. Una manera de mejorar esto es garantizar que el almacenamiento de datos y los puertos de red se escalan de manera independiente. La desagregación de estos componentes garantiza que el crecimiento del almacenamiento pueda centrarse en el aumento de la capacidad, las transacciones y el rendimiento —no en el aumento de los costes de la infraestructura—.

Un gran banco de los Estados Unidos no cumplía su acuerdo de nivel de servicio para la restauración a partir de las copias de seguridad. El sistema actual consumía más de 700 puertos de red de 10Gb y no podía proporcionar un rendimiento de recuperación oportuno. Pure Storage, con uno de nuestros socios ciberresilientes, proporcionó una solución que redujo el número de puertos de red a menos de 100 puertos de red de 10Gb y superó sustancialmente los acuerdos de nivel de servicio de recuperación. El banco ha ahorrado espacio, costes de infraestructura y costes de centro de datos y, desde entonces, ha ampliado el sistema varias veces.

El ancho de banda de la red actual puede permitir nuevas funcionalidades — para plataformas que pueden manejarlo. Requiere un modelo de arquitectura que tenga en cuenta la escala arbitraria del sistema: almacenamiento, computación y recursos de red.

Los protocolos y las API también son importantes en esta arquitectura desagregada. Las aplicaciones resilientes solo tienen que conectarse a un terminal (por ejemplo, una URL para los consumidores de almacenamiento en la nube de protocolo S3) y el servicio equilibra automáticamente las conexiones en todos los recursos de computación, red y almacenamiento disponibles. No hay una configuración o unas técnicas especiales, es Evergreen porque solo funciona y nunca tiene que migrar los datos o volver a realizar una interrupción, lo que aumenta los límites de escala y disponibilidad del servicio.

Principio 5: Sostenibilidad

– Patrick Dixon, “Futurero”

«La clave para entender el futuro es una palabra: sostenibilidad».

La sostenibilidad se refiere colectivamente a la suma de recursos necesarios para ejecutar y mantener un sistema: costes de energía y refrigeración, esfuerzo operativo o los componentes necesarios para una tarea determinada. La reducción directa de los recursos mejora la sostenibilidad de los sistemas y las soluciones. A medida que aumenten los costes energéticos, la resiliencia significará mantenerse por delante de las limitaciones de recursos con una eficiencia de última generación.

En este artículo, «Cómo el almacenamiento moderno puede compensar el consumo energético en el centro de datos», descubrirá cómo nuestros módulos DirectFlash® especialmente diseñados ahorran una energía enorme, espacio y costes de refrigeración asociados. No solo afectan a los costes y el rendimiento del almacenamiento, sino que todos los costes operativos asociados a la infraestructura.

He visto que los clientes lo usan para hacer que la economía del centro de datos de los nuevos proyectos críticos sea viable. ¡Uno consolidó 34 bastidores en 4 bastidores, una reducción del 88% en bastidores, infraestructura y todas las utilidades asociadas! Un proveedor de vídeo con una escala de multiexabytes prevé ahorrar tanta energía, que puede llegar a ser de megavatios en todos los centros de datos, reduciendo al mismo tiempo los requisitos de los puertos de red y la infraestructura en un orden de magnitud. Estos liberan costes y recursos para proporcionar una mejor experiencia al cliente y, al mismo tiempo, garantizan que los recursos están disponibles para la innovación crítica de última generación.

La plataforma de Pure Storage también afecta a la sostenibilidad de los empleados. Después de desplegar una arquitectura ciberresiliente basada en las 5S, los empleados de la empresa mencionados anteriormente en el principio 1 afirmaron que no trabajarán en ningún lugar sin este nivel de capacidad para recuperar las aplicaciones. Con Evergreen, el riesgo introducido por las actualizaciones a gran escala y las migraciones de datos es una tarea del pasado, al igual que las reuniones de control de cambios, la planificación de la migración, las interrupciones programadas de las aplicaciones, la sustitución de piezas y otros esfuerzos operativos.

Conclusión

“La creación de buenas herramientas para que otras personas las utilicen es muy satisfactoria”.

– Freeman Dyson, “Alteración del universo”

Las 5S son propiedades clave que, cuando se aplican a las arquitecturas de ciberrresiliencia, le permiten proporcionar un mejor servicio y experiencia a sus clientes. Mejora sustancialmente los acuerdos de nivel de servicio, reduce los costes y las complejidades y libera recursos para abordar el próximo gran proyecto.

Contacte con su equipo de Pure Storage y pida hablar con un especialista en ciberresiliencia para descubrir cómo le ayudarán los principios de las 5S.

White Paper, 7 pages

Learn What’s Helping CISOs Sleep Better at Night

And how you can too.

Drive Innovation

Leverage a simple, reliable, agile, and efficient platform that grows with you, forever.