Resumen

The FBI calls attacks on governments and critical infrastructure “the defining threat of our generation.” Public sector organizations and critical infrastructure operators need to shift their focus from prevention to comprehensive resilience.

El FBI inició 2024 con una clara advertencia: Los ataques a los gobiernos y a las infraestructuras críticas, incluidos los actores de los estados nación, son la “amenaza definitoria de nuestra generación”. Teniendo en cuenta toda la actividad maliciosa que se observó en 2023, desde los ataques dirigidos al suministro de agua y a la red eléctrica de los Estados Unidos hasta los hospitales y los sistemas de respuesta a emergencias, esta advertencia era más que justificada.

Para ayudar a demostrar que la agencia tiene razón, los actores malintencionados se centraron aún más en dirigirse a la infraestructura en 2024. Un aumento del 70% de los ataques a los servicios públicos de los Estados Unidos, la campaña Salt Typhoon y el aumento de la oleada de ciberespionaje asistido por IA fueron solo algunos de los aspectos más destacados. Y no olvide la vulneración de American Water Works en octubre que podría haber puesto en peligro el suministro de agua y la salud pública de millones de personas en 14 estados y 18 instalaciones militares —y que, por suerte, no lo hizo—.

La lista de incidentes cibernéticos que afectan a la infraestructura crítica en los Estados Unidos y en todo el mundo ya es larga y sigue ampliándose. Si bien no podemos saber lo que nos deparará 2025, dadas las tendencias recientes, deberíamos esperar ver más de lo mismo, si no peor. ¿El mensaje para las organizaciones de los sectores de infraestructura crítica? Ahora es el momento de duplicar los esfuerzos por aumentar su ciberresiliencia.

Antes de ver algunas herramientas y estrategias para reforzar la resiliencia, quiero destacar algunos hechos sobre el panorama de amenazas para la infraestructura crítica, para ayudar a destacar a las organizaciones a hacer frente a ello.

1. Los atacantes que se dirigen a estos sectores son grandes en el preposicionamiento.

Los malos actores que se dirigen a la infraestructura crítica utilizan estrategias sofisticadas, incluido el malware de preposicionamiento dentro de los sistemas vitales. (El grupo Volt Typhoon de amenazas persistentes avanzadas (APT) se encuentra entre estos actores). El posicionamiento previo permite que los adversarios activen estratégicamente sus amenazas en cualquier momento, lo que puede causar una disrupción generalizada sin previo aviso. No es raro que los APT permanezcan en las redes durante meses o incluso años, moviéndose lateralmente y recopilando inteligencia antes de golpear.

2. Muchos adversarios son operadores respaldados por el estado.

Los grupos bien organizados y patrocinados por el estado con recursos sustanciales —y la motivación para causar estragos en las naciones u organizaciones que consideran competidores o enemigos— suelen estar detrás de los ataques contra la infraestructura crítica. (Hola, de nuevo, Volt Typhoon). La gran escala de estas operaciones a menudo deja a los objetivos a la defensiva, luchando por seguir el ritmo de las amenazas en constante evolución. (Según el FBI, los piratas informáticos chinos superan a los ciberagentes de los Estados Unidos en una proporción asombrosa de 50:1).

3. Los atacantes consideran que los sistemas informáticos del sector público son una elección sencilla (y a menudo tienen razón).

Muchos operadores de infraestructura crítica, sobre todo en el sector público, carecen del personal y los recursos de seguridad especializados que las organizaciones privadas utilizan para crear y mantener unas defensas sólidas y ágiles. Esta disparidad los hace más susceptibles a ataques sofisticados, incluidos los juegos sigilosos, potentes y de juego largo como los APT. Los sistemas tradicionales que son demasiado caros o difíciles de actualizar; que no están bien mantenidos, protegidos o supervisados; o que a veces se olvidan por completo de ellos en un ecosistema informático amplio y complejo pueden ofrecer muchas vías tentadoras a los adversarios.

La base de la resiliencia de última generación: Por qué y cómo

Hay otro problema con los sistemas tradicionales en los sectores de infraestructura crítica: la posibilidad de que se produzca un efecto dominó durante un ciberataque. Por ejemplo, muchos operadores confían en gran medida en sistemas de almacenamiento de datos tradicionales y centralizados. Si una sola instalación se ve comprometida, puede poner toda una operación en sus rodillas. Esto pone de relieve la necesidad urgente de arquitecturas descentralizadas y resilientes —sistemas que reduzcan el riesgo de un único punto de fallo al distribuir los datos en múltiples ubicaciones—.

Además, los operadores de infraestructura crítica también deben pasar de centrarse simplemente en la prevención a lograr una resiliencia completa. La resiliencia consiste en la recuperación. Eso significa que cuando las organizaciones resilientes se ven inevitablemente afectadas por un ciberataque, pueden mantener las funciones principales y volver a la empresa rápidamente. Para construir las bases de la resiliencia de última generación, las organizaciones deben:

- Cree planes completos de respuesta a los incidentes: Desarrollar y actualizar periódicamente planes detallados para responder a diversos escenarios de ciberataque es esencial para las organizaciones en el espacio de infraestructura crítica. CISA ofrece algunos planes específicos del sector, como este para la energía, que tienen unos años de antigüedad, pero que siguen siendo un punto de partida útil. NIST y FEMA también ofrecen recursos como marcos y kits de herramientas. Los Centros de Análisis e Intercambio de Información (ISAC) proporcionan información sobre amenazas, buenas prácticas y orientación sobre la respuesta a los incidentes específicos del sector.

- Realizar evaluaciones de riesgos periódicas: Las evaluaciones de riesgos dinámicas y continuas son críticas para identificar los puntos débiles de los sistemas y procesos que los adversarios pueden aprovechar. (También son clave para crear un marco de ciberresiliencia efectivo). Las organizaciones deben evaluar tanto las vulnerabilidades técnicas, como el software obsoleto o los sistemas sin parches, como los riesgos operativos, como la formación insuficiente de los empleados o las brechas en los protocolos de respuesta a los incidentes.

- Fomentar una cultura de ciberseguridad: La ciberseguridad no es solo responsabilidad de los equipos informáticos, sino que requiere un esfuerzo colectivo en toda la organización. Todos los miembros del personal, desde la alta dirección hasta los empleados de primera línea, tienen que entender su papel para ayudar a mejorar la ciberseguridad. También tienen que entender por qué sus funciones, responsabilidades y privilegios de acceso pueden hacer que sean objetivos atractivos para los adversarios que buscan ganarse un lugar en la organización, para poder lanzar un ataque o participar en otros estragos.

- Invierta en un almacenamiento de datos moderno: Las soluciones de vanguardia, como la plataforma Evergreen//One™ de Pure Storage, pueden garantizar la integridad de los datos y las capacidades de recuperación rápida. (A continuación ampliaré las ventajas de nuestra [STaaS] plataforma de almacenamiento como servicio). Las copias de seguridad inmutables e indelebles también son imprescindibles porque permiten que las organizaciones creen copias instantáneas inalterables de los datos y las aplicaciones críticos. Las copias instantáneas inmutables proporcionan un punto de recuperación de datos limpio y fiable después de un ataque o desastre. (Y cuando utiliza herramientas como SafeMode™ de Pure Storage, esas copias instantáneas también son inervables).

- Participe en asociaciones público-privadas (PPP): La colaboración entre organismos gubernamentales, colegas del sector y expertos en ciberseguridad para compartir las tendencias y las mejores prácticas en ciberseguridad es un paso crucial, pero a menudo se pasa por alto o se infravalora, para aumentar la resiliencia. Las colaboraciones público-privadas son esenciales para crear una defensa unificada frente a las ciberamenazas dirigidas a la infraestructura crítica.

El papel del almacenamiento de datos avanzado en la ciberdefensa moderna

Las organizaciones del sector público y los operadores de infraestructura crítica, en particular, tienen el deber de proteger los datos y los sistemas que sustentan los servicios esenciales. Sin embargo, cuando una instalación de tratamiento del agua tiene que volver a las «operaciones manuales» tras un ciberataque, debería ser un llamado de atención para todas las empresas, independientemente de su sector. Deberían preguntar: ¿Cuáles son nuestras opciones si nuestros sistemas se ven comprometidos? Si no tenemos operaciones manuales, ¿cómo podemos volver a ponernos en marcha rápidamente?

Una solución, desde el punto de vista del almacenamiento de datos, es la plataforma de Pure Storage. Es rápido y ayuda a las organizaciones a restaurar sus operaciones a una velocidad ultrarrápida con copias instantáneas inmutables de datos críticos. Los operadores de infraestructura crítica pueden mantener la integridad de los datos y recuperarse rápidamente de los ataques de ransomware y de otros incidentes cibernéticos con cabinas limpias durante las revisiones forenses, lo que mejora significativamente su resiliencia frente a las ciberamenazas.

Esto nos devuelve a Evergreen//One, un componente clave de nuestra plataforma. Esta solución STaaS de nivel empresarial está basada en suscripción y ofrece una garantía de tiempo de actividad del 99,9999% y muchos otros acuerdos de nivel de servicio (SLA) convincentes. Pero hay un complemento único en el que nos centraremos aquí, que puede proporcionar aún más tranquilidad a las organizaciones de los sectores de infraestructura crítica: el SLA de Ciberrecuperación y Resiliencia de Evergreen//One.

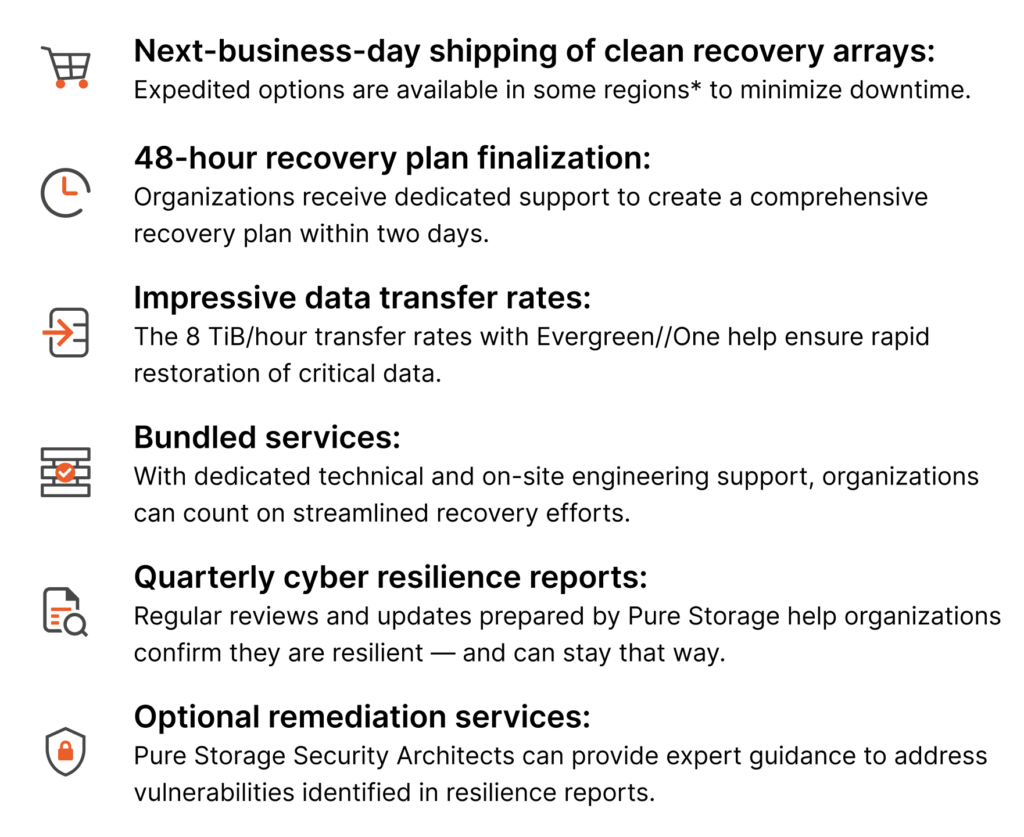

Este acuerdo de nivel de servicio, el primero en su clase, que presentamos a principios de este año, garantiza un entorno de almacenamiento limpio para una restauración rápida de las operaciones críticas. Incluye:

Prepararse para las amenazas del futuro hoy: Una llamada a la acción

Hice una pregunta en el titular de esta publicación: ¿Las arquitecturas de resiliencia de última generación pueden ayudar a diluir la “definición de la amenaza de nuestra generación”? Estamos seguros de que la respuesta es “sí”.

Una plataforma de datos empresarial unificada como Pure Storage puede desempeñar un papel crucial en los esfuerzos de los operadores de infraestructura crítica por desarrollar dicha arquitectura, al permitir soluciones de almacenamiento descentralizadas e indelebles, una recuperación rápida, una protección de datos continua y mucho más. Al garantizar la integridad y la disponibilidad de los datos críticos durante los ataques, las organizaciones pueden restaurar rápidamente las operaciones, minimizar los tiempos de inactividad y mantener los servicios esenciales, reduciendo así el impacto de un ataque.

Las organizaciones del sector público y los operadores de infraestructura tienen un deber primordial de proteger los datos y los sistemas que sustentan los servicios vitales en los que muchos de nosotros confían —incluso si tendemos a darlos por sentado hasta que algo sale mal—. Y el hecho es que, en un mundo en el que todas las empresas se están digitalizando más y las devoluciones manuales son cada vez más escasas, operar sin una arquitectura de resiliencia de última generación es como flotar entre un tiburón sin una jaula. Se trata de un desastre que invita.

No tiene que desarrollar su arquitectura de resiliencia de última generación con Pure Storage. Pero cuando obtenga más información sobre la arquitectura de resiliencia por niveles de Pure Storage, entenderá por qué muchas organizaciones lo hacen: Es el futuro de la recuperación de los ciberataques y los desastres.

*Calendario de envío: El siguiente día laborable envía las cabinas a Norteamérica y EMEA. Tres días hábiles a Asia y Australia/Nueva Zelanda. El envío rápido puede estar disponible en función de la región.

Guía del Hacker para la mitigación de los efectos y la recuperación tras un ataque de ransomware

The Future of Recovery

Learn more about how to build a Pure Storage Tiered Resilience Architecture.