Résumé

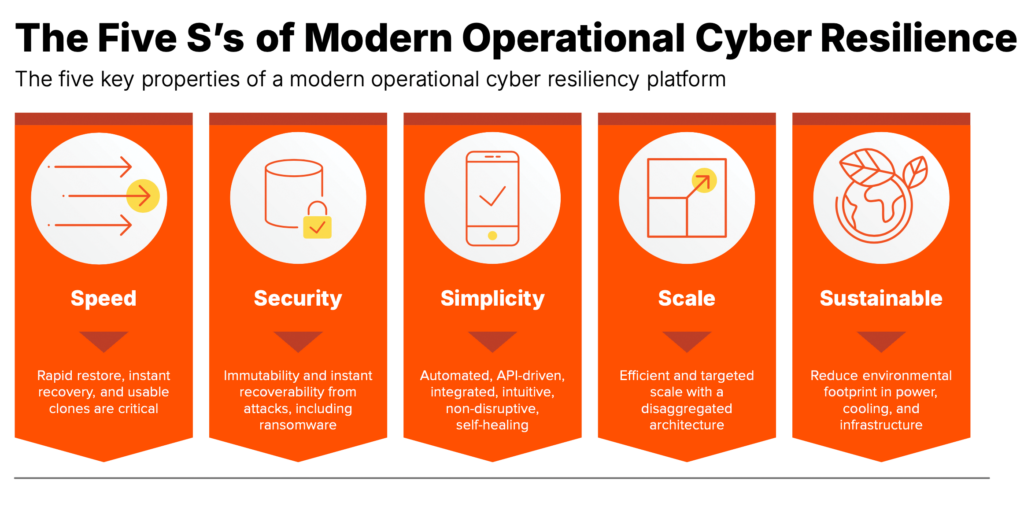

The five key pillars of a cyber resilient architecture are: Speed, Security, Simplicity, Scale, and Sustainability. With a data platform built on these principles, organizations can improve SLAs, reduce cost and complexity, and free up resources to drive innovation.

La cyberrésilience (c’est-à-dire la continuité des opérations ou la reprise après sinistre)) a profondément changé la donne au cours des 5 à 10 dernières années. Auparavant, elle se concentrait sur les catastrophes naturelles et opérationnelles telles que les ouragans, les tornades ou les déversements dangereux sur les autoroutes.

Aujourd’hui, les ransomwares, le phishing, l’augmentation des coûts de l’énergie, l’automatisation par l’AI et de nombreux autres facteurs de capitalisation ont augmenté la viabilité et la fréquence des attaques, tout en réduisant la complexité et le délai d’exécution. Ces attaques malveillantes nécessitent des étapes supplémentaires dans le processus de reprise, que nous appelons Cyber Recovery. Les protocoles de réponse aux incidents sont là pour comprendre comment l’attaque s’est produite et s’assurer que les données sont exemptes ou nettoyées des menaces et/ou vulnérabilités qui ont été exploitées.

Pour répondre à ces menaces en constante évolution, les entreprises ont besoin d’une plateforme de données nouvelle génération, basée sur la technologie flash rapide et reposant sur cinq piliers clés : Rapidité, sécurité, simplicité, évolutivité et durabilité.

Ces principes garantissent la disponibilité des données critiques des applications afin que l’organisation puisse reprendre rapidement ses opérations en cas d’incidents naturels ou malveillants. Elles fournissent une base de données sécurisée et résiliente pour vous aider à fournir des applications et des services fiables, ainsi que des résultats de cybersécurité et même de conformité.

Voyons comment chacun s’applique :

Principe 1 : Rapidité

« La vitesse est l’essence même de la guerre. Tirez parti de l’impréparation de l’ennemi. »

– Sun Tzu, « L’art de la guerre », chapitre XI

Les attaquants sont-ils préparés à réagir rapidement et complètement ? Le principe de la vitesse consiste à restaurer une pile d’applications et à restaurer les services à vos utilisateurs.

Lorsque vous pouvez restaurer rapidement des applications et des environnements en ligne, à partir d’un bon moment connu, en quelques minutes, voire quelques heures, pourquoi auriez-vous besoin de payer une rançon ? Ce besoin n’est pas seulement financier, mais aussi plus souvent réglementaire, avec des exigences telles que DORA qui déterminent ces délais. Deux heures pour les systèmes de paiement opérationnels sont agressives, mais il est possible de faire le bon choix en matière de technologie et d’orchestration.

En résumé, les applications et les données d’un client Pure Storage ont été chiffrées par ransomware et la restauration à partir de la sauvegarde était la seule option disponible. À ce stade, il n’avait déployé aucune des capacités de résilience de Pure. Ils ont commencé à restaurer les données à partir d’une appliance de sauvegarde sur disque (PBBA) largement déployée, en espérant que les composants mécaniques ne se sont pas brisés ou n’ont pas brisé. Après 10 jours, environ 10 % de l’environnement a été restauré, et aucune application critique n’a été utilisée. Pour eux, la reconstruction à partir de zéro était plus rapide que la poursuite de la restauration.

Le client a mis en œuvre une architecture basée sur les 5S, avec deux innovations clés rendues possibles par Pure Storage : une approche par couches de la reprise des applications à l’aide des snapshots SafeMode™ et une reprise rapide avec l’un de nos partenaires de protection des données. Cela leur permet de tester et de valider une reprise complète du datacenter, tous les trimestres, en trois heures environ. Lorsqu’ils ont été attaqués une deuxième fois, ils ont pu remettre leurs applications Tier-0 en ligne en 15 minutes environ, soit 15 minutes pour restaurer une « bonne copie » des données, fournie par Pure Storage.

Principe 2 : Sécurité

– George Washington

« …les opérations offensives, souvent, sont les plus onéreuses, voire les seuls… moyens de défense. »

Une bonne défense vous aide à être le mieux placé pour réagir efficacement à une attaque. Vous voulez que l’attaquant perde l’incitation à attaquer en augmentant le coût d’une attaque, réduisant ainsi de manière exponentielle tout gain financier, politique ou social lié à l’effort. Vous voulez qu’ils abandonnent et poursuivent leur attaque dès le début.

Nous pouvons accélérer et agir en collaboration avec les applications de sécurité et les systèmes XDR/EDR. Il est important de noter que l’un de nos principaux objectifs est la sécurité et la récupérabilité de vos données et des applications qui permettent de les utiliser volontairement. Une empreinte de sécurité défensive doit s’engager dans trois domaines clés :

- Détection périmétrique : La première barrière défensive qui se produit à la périphérie du réseau. Les pare-feux, la détection des intrusions, le VPN et les contrôles d’accès tels que l’authentification multifacteur sont autant de bonnes pratiques à utiliser. Cela permet de réduire le rayon d’explosion d’une attaque en isolant les applications sur un réseau et au niveau d’un protocole, ce qui augmente la difficulté à aller plus loin dans votre réseau et vos applications.

- Détection du traitement : Cette deuxième couche de défense vous permet d’évaluer le comportement des consommateurs d’applications au moment où il se produit. « Ce processus se comporte-t-il correctement ? » « Le comportement ou le profil d’interaction de cet utilisateur a-t-il changé ? » Ces questions sont posées par les systèmes de classe SIEM pour déterminer si une attaque est en cours.

- Détection de persistance : Cela permet d’évaluer les données dans les systèmes de stockage pour détecter les menaces actives ou latentes, et de restaurer des copies connues de vos données, presque instantanément.

Au niveau de la couche de persistance, les systèmes d’infrastructure doivent répondre à deux définitions fonctionnelles : indélébileté et immuabilité. Ces propriétés garantissent qu’un attaquant privilégié n’est pas en mesure de modifier la posture de sécurité du système, ni d’éliminer les données dans le système, sans que des périodes de conservation prédéfinies et des processus d’autorisation hors bande manuels n’aient été réalisés. Chez Pure Storage, nous appelons cette couche d’application de l’indélébile SafeMode, qui s’appuie sur notre couche d’immuabilité, les snapshots de volume, pour fournir une représentation immuable de vos données à un moment donné.

Principe 3 : Simplicité

« Nous avons essayé de rendre quelque chose de beaucoup plus holistique et simple. Lorsque vous commencez à essayer de résoudre un problème, les premières solutions que vous trouvez sont très complexes, et la plupart des gens s’arrêtent là. Mais si vous continuez… vous pouvez souvent arriver à des solutions très élégantes et simples. La plupart des gens ne consacrent tout simplement pas le temps ou l’énergie nécessaire pour y parvenir. »

– Steve Jobs, Interview in « Newsweek », 14 octobre 2006

C’est ce mantra qui a fait le succès des « iDevices » d’Apple. Malheureusement, la simplicité est très difficile. La simplicité est au cœur de l’entreprise et permet aux équipes de se concentrer sur ce qui est innovant et important pour l’entreprise. Les équipes submergées par les alertes et les faux positifs, qui peinent à sécuriser des systèmes disparates et à appliquer des outils de sécurité modernes, la dette technique des architectures traditionnelles ou les tâches banales et répétitives de systèmes mal construits, autant de facteurs qui détournent l’attention de l’entreprise.

Et si un système était simple à déployer ? Simple à utiliser ? Auto-réparation ? Vous n’aviez pas besoin d’une gestion de bas niveau des LUN ? Quelles données ont été compromises ? Déclencherait-il des flux de travail d’automatisation pour protéger les applications et les services lorsqu’une attaque est détectée ?

Cela se traduirait sans aucun doute par une disponibilité accrue des applications et une réduction des incidents critiques. Imaginez ce que vous pouvez construire avec ce changement d’état d’esprit et de technologie.

Principe 4 : échelle

« L’ingénierie est la chose la plus proche de la magie qui existe dans le monde. »

– Elon Musk

L’un des défis d’ingénierie les plus difficiles à relever est l’évolutivité. Lorsqu’un environnement est limité à une quantité fixe de ressources, l’optimisation est relativement simple. Les charges de travail, la consommation et l’utilisation peuvent être limitées, assurant ainsi des niveaux de service. Aujourd’hui, les systèmes à l’échelle d’Internet ont créé un nouveau paradigme. Nous devons apprendre de nouvelles techniques, aller au-delà des anciennes réponses et innover de manière inédite.

L’impact sur l’échelle des applications et des données est une combinaison d’innovation au niveau de la couche de protocole, de la couche de réseau, de la couche de métadonnées et de la couche de persistance du stockage. J’utilise une « couche de persistance du stockage », car le terme et les concepts traditionnels « système de fichiers » ne sont plus à quel point les systèmes évolutifs et performants sont conçus. Les nouvelles innovations dans ce domaine extraient ces concepts de la couche de protocole et utilisent des techniques plus récentes, telles que les magasins à valeur clé, pour garantir l’évolutivité et la durabilité.

L’évolutivité du réseau est un problème important pour le datacenter. Chaque port mis en service s’accompagne des coûts d’investissement, d’exploitation et de datacenter bruts requis, tels que l’alimentation, le refroidissement et l’espace rack. Une façon d’améliorer cela est de s’assurer que le stockage de données et les ports réseau évoluent indépendamment. En désagrégeant ces composants, la croissance du stockage peut se concentrer sur l’augmentation de la capacité, des transactions et du débit, et non sur l’augmentation des coûts d’infrastructure.

Une grande banque aux États-Unis ne respectait pas son SLA pour la restauration à partir de la sauvegarde. Le système actuel consommait plus de 700 ports réseau de 10Gb/s et n’était pas en mesure de fournir un débit de reprise rapide. Avec l’un de nos partenaires de cyber-résilience, Pure Storage a mis au point une solution qui a permis de réduire le nombre de ports réseau à moins de 100 ports réseau de 10Gb/s et de dépasser considérablement les SLA de reprise. La banque a économisé de l’espace, des coûts d’infrastructure et des coûts de datacenter, et a depuis étendu le système plusieurs fois.

La bande passante réseau actuelle peut offrir de nouvelles fonctionnalités, pour les plateformes capables de la gérer. Elle nécessite un modèle d’architecture qui tient compte de l’échelle arbitraire du système : stockage, calcul et ressources réseau.

Les protocoles et les API sont également importants dans cette architecture désagrégée. Les applications résilientes doivent simplement se connecter à un terminal (par exemple, une URL pour les consommateurs de stockage cloud du protocole S3), et le service équilibre automatiquement les connexions entre chaque ressource de calcul, de réseau et de stockage disponible. Pas de configuration ou de techniques particulières : c’est Evergreen parce qu’il fonctionne simplement, et vous n’avez plus jamais besoin de migrer les données ou de subir une nouvelle panne, ce qui limite l’évolutivité et la disponibilité des services.

Principe 5 : Développement durable

– Patrick Dixon, « Futurewise »

« La clé pour comprendre l’avenir est un mot : développement durable »

Le développement durable désigne collectivement la somme des ressources nécessaires à l’exécution et à la maintenance d’un système : coûts d’alimentation et de refroidissement, efforts opérationnels ou composants nécessaires pour une tâche donnée. La réduction des ressources améliore directement la durabilité des systèmes et des solutions. À mesure que les coûts de l’énergie augmentent, la résilience signifie garder une longueur d’avance sur les limites de ressources grâce à une efficacité nouvelle génération.

Dans cet article, « Comment le stockage moderne peut compenser l’utilisation de l’énergie dans le datacenter », nous découvrons comment nos modules DirectFlash® spécialement conçus permettent d’économiser énormément d’énergie, d’espace au sol et des coûts de refroidissement associés. Ce ne sont pas seulement les coûts et les performances de stockage qui sont impactés, mais aussi tous les coûts d’exploitation associés à l’infrastructure.

J’ai vu des clients utiliser cette solution pour rendre viables les coûts des datacenters de nouveaux projets critiques. Une baie consolidée de 34 racks en 4 racks, soit une réduction de 88 % des racks, de l’infrastructure et de tous les services associés ! Un fournisseur de vidéo multi-exaoctets prévoit une économie d’énergie si importante qu’elle peut atteindre des mégawatts dans tous les datacenters, tout en réduisant les besoins en ports réseau et l’infrastructure d’un ordre de grandeur. Ces solutions libèrent des coûts et des ressources pour offrir une meilleure expérience client tout en garantissant la disponibilité des ressources pour les innovations critiques de nouvelle génération.

La plateforme Pure Storage a également un impact sur le développement durable des employés. Après avoir déployé une architecture cyber-résiliente basée sur les 5S, les employés de l’entreprise mentionnés plus haut dans le Principe 1 ont déclaré qu’ils ne travailleraient nulle part sans ce niveau de capacité à récupérer les applications. Avec Evergreen, les mises à niveau titanesques et les migrations de données n’ont rien à voir avec le passé, tout comme les réunions de contrôle des changements, la planification de la migration, les pannes d’applications planifiées, le remplacement des pièces et les autres efforts opérationnels.

Conclusion

« Il y a une grande satisfaction dans la création de bons outils que les autres peuvent utiliser. »

– Freeman Dyson, « Perturber l’univers »

Les 5S sont des propriétés clés qui, lorsqu’elles sont appliquées aux architectures de cyber-résilence, vous permettent d’offrir un meilleur service et une meilleure expérience à vos clients. Il améliore considérablement les SLA, réduit les coûts et la complexité, et libère des ressources pour s’attaquer au prochain projet de grande envergure.

Contactez votre équipe Pure Storage et demandez à parler à un spécialiste de la cyber-résilience pour découvrir comment les principes des 5S vous aideront.

Livre blanc, 7 pages

Optimiser la cyber-résilience : Le plan des RSSI pour réussir

Drive Innovation

Leverage a simple, reliable, agile, and efficient platform that grows with you, forever.