Essa é a parte um de uma série sobre lacunas de ar e arquiteturas de resiliência. Leia a segunda parte: Sem uma arquitetura de backup em camadas, você é realmente resiliente?

Os atacantes Ransomware são oportunidadedores implacáveis, mas isso não significa que devemos facilitar o trabalho deles.

Ataque os back-offices da Colonial Pipelines. A infraestrutura essencial de gás e combustível ficou off-line por mais de quatro dias. Uma investigação revelou que grandes lapsos na segurança facilitaram bastante a invasão.

Devemos tornar a vida o mais difícil possível para os hackers. Felizmente, há um arsenal de tecnologias e paradigmas de arquitetura para fazer exatamente isso. Uma dessas abordagens é chamada de “lacunas de ar”, mas elas são uma solução para resiliência cibernética?

O que é uma lacuna de ar?

Uma lacuna de ar é uma linguagem de marketing obrigatória ou ambas? Vamos dar uma olhada.

Tradicionalmente, uma lacuna era física, usando backups baseados em fita ou sistemas externos, separados com conectividade física zero. Os administradores criam uma conexão entre o sistema de produção e o sistema com ar, como uma ponte de extração. A ponte cai quando os dados são transferidos e depois volta para o resto do tempo.

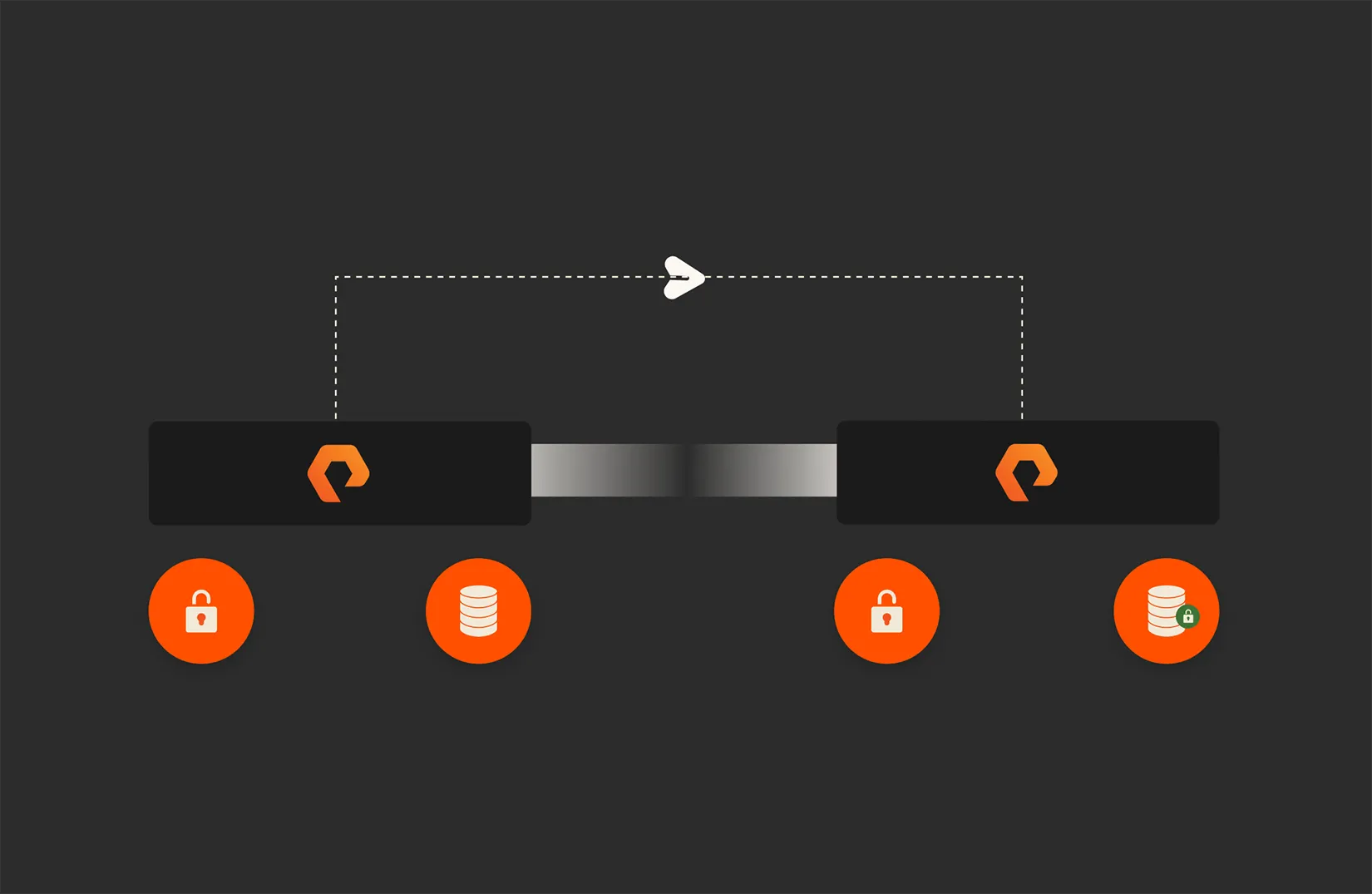

Hoje em dia, a definição e o conceito de “lacunas de ar” estão evoluindo além do tradicional “isolamento de rede física” para ser um componente valioso de uma estratégia de segurança de dados eficaz e eficiente. As lacunas de ar modernas se concentram mais na separação lógica, principalmente com controles de rede. Basicamente, são topologias de design de rede que separam redes de produção e backup. Alguns fornecedores adaptaram o conceito em:

- Espaços de ar “virtuais”. Eles foram introduzidos pela primeira vez por fornecedores que queriam se concentrar na separação lógica da rede e vender um conjunto duplicado de infraestrutura com recursos Write Once, Read Many (WORM). A rede entre os locais abriria e fecharia periodicamente. Isso foi fornecido por meio de consultoria extensiva e Professional Services.

- Espaço livre “operacional”. Quando a “lacuna de ar virtual” teve uma recepção fraca dos clientes (ou seja, baixas vendas), as lacunas de ar operacionais foram criadas em uma tentativa de reduzir os custos de infraestrutura e adicionar automação adicional em torno da configuração e manutenção.

Em suas essências, ambas as abordagens geralmente dependem de recursos WORM desenvolvidos para requisitos regulatórios e de conformidade.*

O objetivo de uma lacuna de ar é isolar dados críticos de redes locais e áreas de produção mais vulneráveis a ataques. Ao permitir a entrada de dados da rede de produção em intervalos regulares, os backups são atualizados regularmente, mas os dois lados nem sempre estão conectados. Esses intervalos podem acontecer uma vez por dia ou em qualquer frequência definida.

A promessa da lacuna de ar

A ideia é que, sem uma conexão aberta entre os dois locais, as ameaças teoricamente não têm ponte. E sem calcular nós, os sistemas com ar são ainda menos acessíveis. Alguns provedores de armazenamento de dados consideram esses cofres de recuperação com ar como uma inovação moderna para manter os dados seguros. Uma lacuna de ar pode até ser algo simples e programático, como um firewall.

Em geral, as lacunas de ar podem oferecer proteção aprimorada ao:

- Oferecendo mais segurança do que a arquitetura de backup tradicional.

- Limitar a capacidade de disseminação de malware.

- Criar mais trabalho para que os hackers cheguem aos dados com lacunas de ar.

- Melhorar as chances de se recuperar de um ataque

E após o ataque, as lacunas de ar também podem ser benéficas para recuperar dados não comprometidos. Mas há mais a considerar.

A realidade das lacunas de ar

Há alguns problemas a serem considerados com lacunas de ar. A primeira é a acessibilidade. Depois de um ataque, quando cada segundo conta, um cofre fechado não apenas dificultou o acesso aos dados para hackers, mas também para você. A segunda é o trabalho envolvido para manter lacunas de ar. Quanto mais substancial uma lacuna de ar se torna com scripts complexos, mais cuidado e alimentação ela requer para permanecer operacional e eficaz.

Outros problemas:

- Eles não são 100% imunes a ataques.

- Eles podem ser caros de implementar e operar, e difíceis de gerenciar e manter.

- Eles não são superescaláveis e podem ser mais lentos para recuperar grandes volumes de dados.

- Eles não resolvem ameaças internas ou credenciais comprometidas de administradores de armazenamento ou backup.

- A recuperação de grandes volumes de arquivos leva muito tempo quando você precisa atender a RPOs rigorosos, e classificar esses dados para recuperação em camadas exige tempo e esforço.

As estratégias de segurança com ar também não conseguem resolver completamente os problemas de confiabilidade e velocidade, os dois fatores mais importantes para uma recuperação bem-sucedida. O que, então, é uma solução completa que lida com simplicidade, confiabilidade e velocidade?

Risco, resiliência e armazenamento de dados

Andrew Stone, CTO da Pure Storage para as Américas, foi destaque em uma sessão de perguntas e respostas com o Wall Street Journal. Leia suas ideias sobre resiliência cibernética.

Abordagem da Pure para lacunas de ar

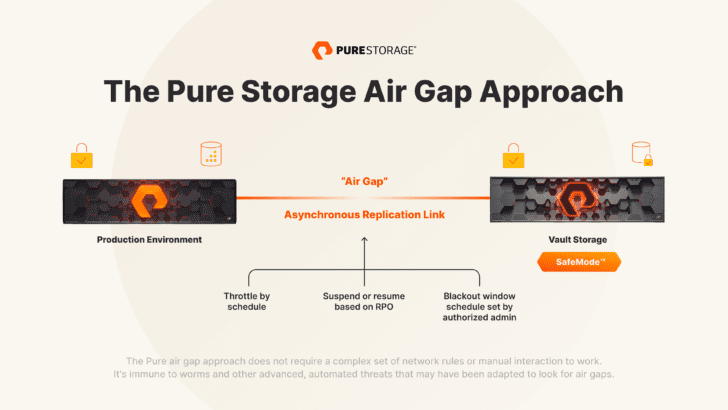

Nossa visão moderna sobre a lacuna de ar virtual é uma implementação de nível superior que oferece todos os benefícios de um bunker de dados com isolamento de ar, mas com uma diferença importante: é mais simples E mais rápida.

Veja como funciona:

O recurso do SafeMode (SureMode) da Pure Storage é a chave. O SafeMode cria um enclave seguro, a partir do qual os snapshots não podem ser excluídos, seja manualmente por uma pessoa ou por meio de uma abordagem programática. Além disso, há um elemento humano adicional além disso. Para erradicar os snapshots manualmente, a solução da Pure exige suporte interativo em tempo real, adicionando uma camada extra de proteção.

Depois, há a simplicidade. A automação integrada e os temporizadores predefinidos garantem tranquilidade sem o trabalho extra necessário para manter lacunas de ar programáticas ou físicas.

Finalmente, é triste, mas verdade: a menos que suas restaurações de dados sejam rápidas o suficiente para evitar grandes impactos organizacionais, financeiros e à reputação, todo o trabalho que você fez em relação à proteção não tem valor. Independentemente da plataforma ou da tecnologia subjacente (por exemplo, snapshots baseados em ponteiro ou taxa de transferência líder do setor), a Pure pode oferecer velocidades de restauração que não manterão sua empresa esperando.

Parte 2: Arquiteturas de backup em camadas e em cluster

- https://www.nytimes.com/2021/05/10/us/politics/pipeline-hack-darkside.html

*Os produtos da Pure não são compatíveis com recursos de WORM.